La révolution technologique apportée par la blockchain a bouleversé notre conception de la confiance. Dans le système financier traditionnel, nous déléguons la vérification de nos échanges à un tiers de confiance : la banque. Mais dans un univers décentralisé, où personne ne possède les clés du royaume, une question fondamentale se pose : qui décide qu’une transaction est valide ?

Comprendre le rôle des mineurs et des validateurs n’est pas seulement une question de curiosité technique. C’est la base indispensable pour quiconque souhaite naviguer avec assurance dans l’écosystème des cryptomonnaies et du Web3. Cet article vous propose une plongée profonde et exhaustive au cœur des mécanismes de consensus.

Une petite anecdote pour commencer : Ma première rencontre avec la “vérité” décentralisée

Je me souviens encore de ma première transaction en Bitcoin. C’était il y a plusieurs années. J’avais envoyé une petite fraction de BTC à un ami pour tester le réseau. Habitué à l’instantanéité (apparente) de mes applications bancaires, j’ai paniqué en ne voyant rien arriver après deux minutes.

Je suis allé sur un explorateur de blocs et j’ai vu ma transaction marquée comme “Pending” (en attente). C’est à ce moment-là que j’ai réalisé que mon argent n’était pas simplement “envoyé” ; il attendait d’être examiné par des milliers de machines à travers le globe. J’attendais que des inconnus, les mineurs, s’accordent sur le fait que je possédais bien ces fonds et que je ne les avais pas déjà dépensés ailleurs. Cette attente, loin d’être un défaut, était en réalité la preuve que la sécurité fonctionnait. C’est cette fascinante mécanique de “vérité collective” que nous allons explorer.

Le problème fondamental : La double dépense

Avant de comprendre qui valide, il faut comprendre ce qu’on valide. Le défi majeur d’une monnaie numérique est d’empêcher la double dépense. Contrairement à un billet de banque physique que vous ne pouvez plus donner une fois transmis, un fichier numérique peut être copié à l’infini.

La blockchain résout ce problème en tenant un registre public, immuable et partagé. Pour que ce registre soit fiable, le réseau doit s’accorder sur l’ordre des transactions. C’est là qu’interviennent les mécanismes de consensus.

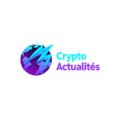

1. Les Mineurs et la Preuve de Travail (Proof of Work)

Le concept de minage est le plus célèbre, popularisé par le Bitcoin. Ici, les entités qui valident les transactions sont appelées mineurs.

Le mécanisme : La force brute au service de la sécurité

Dans un réseau en Proof of Work (PoW), les mineurs utilisent une puissance de calcul phénoménale pour résoudre un puzzle cryptographique complexe. Ce processus est appelé le hachage.

Le but est de trouver un nombre (le “nonce”) qui, combiné aux données du bloc, produit un résultat (le hash) inférieur à une cible donnée par le protocole. C’est une compétition mondiale : le premier mineur qui trouve la solution a le droit d’ajouter le bloc à la chaîne et de valider les transactions qu’il contient.

Pourquoi est-ce sécurisé ?

La sécurité repose sur l’effort fourni. Pour falsifier une transaction, un acteur malveillant devrait posséder plus de 51 % de la puissance de calcul totale du réseau (l’attaque des 51 %). Le coût en matériel et en électricité rend cette attaque économiquement suicidaire.

- Avantages : Sécurité maximale, décentralisation historique, résistance prouvée aux attaques.

- Inconvénients : Consommation énergétique élevée, latence importante.

2. Les Validateurs et la Preuve d’Enjeu (Proof of Stake)

Avec l’évolution technologique, de nombreux réseaux (comme Ethereum) ont migré vers la Preuve d’Enjeu (PoS). Ici, on ne parle plus de mineurs, mais de validateurs.

Le mécanisme : La mise sous séquestre

En PoS, il n’y a plus de compétition de calcul. Les validateurs sont choisis pour créer le prochain bloc en fonction du nombre de jetons (tokens) qu’ils possèdent et qu’ils acceptent de “bloquer” dans le réseau. C’est ce qu’on appelle le staking.

Plus vous possédez de jetons, plus vous avez de chances d’être sélectionné. Cependant, pour éviter une centralisation totale, des algorithmes introduisent une part de hasard et prennent en compte l’ancienneté des jetons.

L’incitation à l’honnêteté : Le Slashing

Contrairement au mineur qui perd “seulement” son électricité s’il se trompe, le validateur en PoS peut voir sa mise sous séquestre confisquée s’il tente de valider des transactions frauduleuses. C’est le mécanisme de slashing. La sécurité ne repose plus sur la dépense d’énergie, mais sur le risque financier.

- Avantages : Efficacité énergétique extrême, barrière à l’entrée plus souple (via les pools de staking), meilleure scalabilité.

- Inconvénients : Risque de centralisation par les plus riches (“les riches deviennent plus riches”), complexité du protocole.

3. Le cycle de vie d’une transaction : Du clic à la finalité

Pour bien comprendre qui valide, suivons le chemin d’une transaction type :

- L’émission : Vous signez une transaction avec votre clé privée.

- Le Mempool : Votre transaction est envoyée dans la “salle d’attente” des nœuds du réseau, appelée Mempool (Memory Pool).

- La sélection : Un mineur ou un validateur choisit votre transaction (généralement en fonction des frais que vous avez acceptés de payer) pour l’inclure dans un futur bloc.

- La vérification : Le validateur vérifie que vous avez bien le solde nécessaire et que votre signature est authentique.

- Le Consensus : Le bloc est proposé au reste du réseau. Les autres nœuds vérifient la validité du bloc avant de l’ajouter à leur propre copie du registre.

- La Confirmation : Une fois le bloc ajouté, on dit que la transaction a “une confirmation”. Plus il y a de blocs ajoutés après le vôtre, plus la transaction est considérée comme irréversible (finalité).

4. Comparaison détaillée : PoW vs PoS

Voici un tableau récapitulatif pour y voir plus clair :

| Caractéristique | Preuve de Travail (PoW) | Preuve d’Enjeu (PoS) |

| Acteur clé | Mineur | Validateur |

| Ressource requise | Puissance de calcul (Hardware) | Jetons bloqués (Capital) |

| Sécurité | Coût de l’énergie et du matériel | Risque de perte des jetons (Slashing) |

| Consommation | Très élevée | Très faible (jusqu’à 99,9% de moins) |

| Exemple | Bitcoin, Litecoin | Ethereum, Solana, Cardano |

| Récompense | Nouveaux jetons + Frais | Frais de transaction + Intérêts |

5. Les nœuds : Les juges de paix silencieux

On oublie souvent un acteur important : les nœuds complets (Full Nodes). Si les mineurs et validateurs proposent les blocs, ce sont les nœuds qui les acceptent.

N’importe qui peut faire tourner un nœud sur son ordinateur personnel. Le rôle du nœud est de vérifier de manière autonome que les mineurs respectent les règles du protocole. Si un mineur tente de créer du Bitcoin à partir de rien, les nœuds rejetteront simplement son bloc. C’est la forme ultime de décentralisation : les utilisateurs contrôlent les validateurs.

6. Les autres formes de validation moins connues

Bien que le PoW et le PoS dominent, d’autres mécanismes existent pour répondre à des besoins spécifiques :

- Proof of Authority (PoA) : Les validateurs sont des entités identifiées et approuvées. Utilisé principalement pour des blockchains privées ou de consortium. La confiance repose sur l’identité réelle.

- Delegated Proof of Stake (DPoS) : Les détenteurs de jetons votent pour élire un nombre restreint de validateurs (souvent 21). C’est très rapide, mais plus centralisé.

- Proof of History (PoH) : Utilisé par Solana, ce mécanisme crée une horloge cryptographique permettant de dater les transactions avant même qu’elles n’arrivent au consensus, accélérant drastiquement le réseau.

7. La cryptographie : Le langage de la validation

La validation n’est possible que grâce à des outils mathématiques robustes. Le cœur de la sécurité repose sur :

- Le Hachage : Transformer n’importe quelle donnée en une chaîne de caractères unique. La moindre modification du bloc change complètement le hash.

- La Signature Numérique : Grâce à la cryptographie asymétrique, vous prouvez que vous êtes l’auteur de la transaction sans jamais révéler votre clé privée.

Le processus de validation s’appuie sur ces principes pour garantir l’intégrité (les données n’ont pas été modifiées) et la non-répudiation (l’auteur ne peut pas nier avoir envoyé les fonds).

8. Les enjeux futurs de la validation

Le monde de la blockchain n’est pas figé. Les méthodes de validation font face à trois grands défis, souvent appelés le Trilemme de la Blockchain : Sécurité, Décentralisation et Scalabilité.

La Scalabilité et le Sharding

Pour valider plus de transactions par seconde, certains réseaux utilisent le sharding (fractionnement). Au lieu que chaque validateur vérifie l’intégralité de la blockchain, le réseau est divisé en segments. Cela pose des défis de sécurité majeurs que les développeurs s’efforcent de résoudre.

La MEV (Maximal Extractable Value)

C’est un sujet brûlant. Les validateurs peuvent choisir l’ordre des transactions dans un bloc pour en tirer un profit supplémentaire (par exemple, en faisant de l’arbitrage). Cela soulève des questions d’éthique et d’équité au sein du réseau.

Conclusion : Un système de confiance sans visage

En fin de compte, qui valide les transactions sur la blockchain ? La réponse est : le protocole, à travers ses participants. Qu’ils soient des mineurs en Islande utilisant l’énergie géothermique ou des détenteurs de jetons stakant depuis leur smartphone, ces acteurs sont les rouages d’une machine qui remplace la confiance humaine par la certitude mathématique.

La validation est le cœur battant de la blockchain. Elle assure qu’aucune entité unique ne peut censurer vos paiements ou modifier l’histoire du réseau. En comprenant ces mécanismes, vous comprenez pourquoi la blockchain est bien plus qu’une simple base de données : c’est une infrastructure de vérité globale.

FAQ : qui valide les transactions sur la blockchain ?

Pourquoi les mineurs reçoivent-ils de l’argent ?

Les mineurs (ou validateurs) reçoivent des récompenses pour compenser leurs coûts (électricité, matériel) et pour les inciter à agir honnêtement. Sans ces récompenses, personne ne mettrait ses ressources à disposition pour sécuriser le réseau.

Un validateur peut-il voler mon argent ?

Non. Même si un validateur est malveillant, il ne peut pas créer une transaction à votre place car il ne possède pas votre clé privée. Il pourrait au pire ignorer votre transaction ou tenter de réorganiser l’ordre des blocs, mais il ne peut pas vider votre portefeuille.

Quelle est la différence entre un nœud et un mineur ?

Un mineur propose de nouveaux blocs de transactions. Un nœud vérifie que ces blocs respectent les règles du réseau. Tous les mineurs font tourner un nœud, mais tous les nœuds ne sont pas des mineurs.

Le staking est-il risqué pour un validateur ?

Oui, il existe deux risques principaux : le slashing (perte d’une partie des jetons en cas de faute ou de panne prolongée) et la volatilité du prix du jeton mis en jeu.

Est-ce que la validation devient plus difficile avec le temps ?

Sur Bitcoin, la “difficulté de minage” s’ajuste toutes les deux semaines pour s’assurer qu’un bloc soit produit environ toutes les 10 minutes, quelle que soit la puissance de calcul totale sur le réseau. C’est ce qu’on appelle l’ajustement de la difficulté.

Souhaitez-vous que je vous aide à approfondir un mécanisme spécifique, comme le fonctionnement technique du hachage SHA-256 ou les détails du staking sur un réseau particulier ?

Passionnée par la révolution crypto, Elena Ledger explore quotidiennement les profondeurs de la blockchain pour en extraire l'essentiel. De l'ascension des NFT aux enjeux de la cybersécurité, elle combine une plume vive à une analyse pointue des cours du marché. Journaliste Web3 dans l'âme, elle ne se contente pas de suivre l'actualité : elle la questionne. Suivez ses analyses pour comprendre comment le Bitcoin et l'Ethereum transforment notre rapport à la monnaie.